Операционная среда Sun SolarisРефераты >> Программирование и компьютеры >> Операционная среда Sun Solaris

В семейство Solstice входят также некоторые дополнительные продукты, обеспечивающие повышенный уровень безопасности, программное обеспечение для реагирования на проблемы, возникающие у пользователей, и выдачи консультаций, программы управления ресурсами. Помимо этого, на платформе Solaris доступны более 300 управляющих приложений от партнеров Solstice.

Безопасность

Безопасность — насущная проблема для любой распределенной информационной среды. По мере того, как увеличивается степень распределенности аппаратных и программных компонентов, возрастает и уязвимость индивидуальных систем. Нарушения безопасности могут быть как преднамеренными, так и случайными. К преднамеренным нарушениям относятся "прослушивание" сети, работа под чужим именем (маскарад), манипуляции с данными.

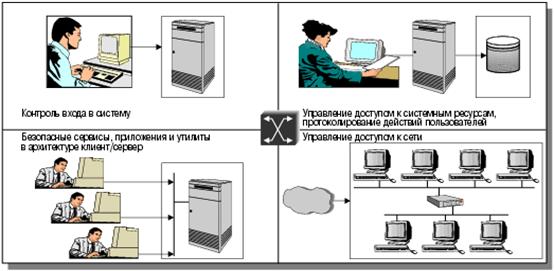

В операционной среде Solaris реализованы разнообразные защитные механизмы, контролирующие доступ пользователей к файлам, базам данных и системным ресурсам (см. Рис. 4 ).

Рисунок 4. Четыре стороны "периметра безопасности" Solaris.

Solaris обеспечивает безопасность в масштабах разнородной сети, а не на уровне отдельных систем. Solaris в состоянии поддержать разные модели безопасности, что позволяет гибко настраиваться на текущие и перспективные запросы заказчиков. Перечислим некоторые новые возможности ОС Solaris по контролю доступа, шифрованию и аутентификации:

- NFS Kerberos 5 — средство аутентификации пользователей в сети.

- RPCSEC_GSS — модифицированная реализация удаленного вызова процедур, поддерживающая новые, более мощные средства обеспечения аутентификации, конфиденциальности и целостности. Реализация соответствует спецификациям GSS-API.

- Архитектура со сменными модулями аутентификации позволяет встраивать новые механизмы аутентификации без изменения таких команд, как login, ftp или telnet.

- В Solaris использована самая популярная реализация DNS-сервиса — Berkeley Internet Name Daemon (BIND) версии 4.9.4.

- Средства безопасности Solaris обеспечивают следующие типы защиты:

- Контроль входа в систему служит для проверки подлинности пользователей и позволяет защититься от маскарада.

- Управление доступом к системным ресурсам и подотчетность действий пользователей — это средства, служащие для разграничения доступа к ресурсам и данным в пределах системы. В этой области наиболее часто происходят случайные нарушения безопасности.

- Сервисы, приложения и утилиты безопасности на уровне взаимодействия клиент/сервер позволяют защититься от прослушивания сети. Этот тип защиты включает базовые средства управления доступом к сервисам типа rlogin, telnet и другим удаленно доступным сервисам.

- Управление сетевым доступом защищает от вторжений из внешней среды, например, через Интернет. Этот тип защиты реализуют дополнительные продукты, такие как FireWall-1 и SunScreen SPF-100.

Средства безопасности Solaris дают пользователям прозрачный доступ к ресурсамвсей компании, а администраторам — необходимые инструменты для защиты сети от нарушений безопасности. Усовершенствования контроля доступа, совместимые со спецификациями SVID (System V Interface Definition), делают систему Solaris более устойчивой по отношению к вторжениям неавторизованных пользователей и позволяют клиентам реализовать более изощренные политики управления паролями с применением таких средств, как шифрование, контроль сроков действия, автоматическое истечение срока действия для файлов и системных ресурсов.

Средства обеспечения безопасности

В Solaris 2.6 списки управления доступом (Access Control List — ACL) встроены непосредственно в операционную систему, что позволяет организовать самый тонкий контроль доступа к файлам (с точностью до отдельного пользователя).

Инструмент Automated Security Enhancement Tool (ASET) автоматически выполняет проверки соблюдения выбранной политики безопасности и имеет простой административный интерфейс. Модуль Basic Security Module (BSM) реализует средства безопасности уровня С2 согласно классификации "Оранжевой книги" Национального центра компьютерной безопасности (NCSC) США. BSM полезен для неправительственных организаций, которые хотели бы учитывать системную деятельность на уровне индивидуальных пользователей.

ONC+ Federated Security

ONC+ Federated Security реализует в Solaris поддержку ряда популярных технологий аутентификации — обычные средства Unix, аутентификацию по методу Диффи-Хелмана и Kerberos — для подсистем Secure RPC и Secure NFS. Мощные средства аутентификации и проверки полномочий, включая безопасную смену паролей и контроль сроков действия, предоставляет также сервис NIS+.

Более высокий уровень защиты может потребоваться для организаций, которые используют глобальные транзакции по открытым IP-сетям, например, публикуют WWW-документы или участвуют в коммерческих транзакциях через Интернет. Для таких сетей имеется ряд дополнительных продуктов, обеспечивающих весьма продвинутые механизмы защиты.

FireWall-1 и SunScreen SPF-100

Solstice FireWall-1 — это межсетевой экран TCP/IP, который защищает сеть от внешнего доступа, используя передовую технологию фильтрации пакетов. FireWall-1 отмечает подозрительные коммуникации и попытки доступа, руководствуясь заданной системным администратором политикой безопасности. FireWall-1 предоставляет адекватные средства безопасности, которые полностью удовлетворят потребности многих организаций.

SunScreen SPF-100 представляет собой развитый аппаратно-программный комплекс сетевой защиты, предназначенный для клиентов, имеющих сложные коммерческие сети. К этой категории относятся, например, телекоммуникационные компании, финансовые учреждения, учреждения здравоохранения, правительственные организации. SunScreen обеспечивает адекватные механизмы безопасности для тех пользователей, которым необходимо производить бизнес-транзакции между двумя защищенными IP-сетями, которые могут осуществить доступ друг к другу только через открытые IP-сети, такие как Интернет.

SunScreen реализует возможности межсетевого экрана, дополненные средствами аутентификации и шифровки/расшифровки сообщений с применением открытых ключей. Отметим также прозрачность SunScreen в сети, благодаря которой усложняется его обнаружение и компрометация. Интерфейс с SunScreen SPF-100 возможен только с выделенной административной станции по шифрованному соединению, что сильно затрудняет возможность зондирования и модификации его операционного окружения.

Администрирование сетей и систем

Операционная среда Solaris помогает сформировать стабильное и надежное сетевое окружение. Следующие средства администрирования сетей и систем отличают Solaris 2.6 от предыдущих версий:

- Поддержка протокола NTP (Network Time Protocol).

- Реализация решения Solstice Enterprise Agents (SEA).

- Поддержка протокола DHCP (Dynamic Host Configuration Protocol).

- Нейтрализация отказов NFS средствами клиентов (прозрачное монтирование на чтение копии файловой системы NFS взамен экземпляра, ставшего недоступным).

- Переменная длина маски подсети (к одному номеру сети может применяться несколько масок, при маршрутизации IP-пакета Solaris автоматически использует самую длинную из подходящих масок).

- Маршрутизирующие сокеты (соответствие фактическому стандарту, установленному в BSD 4.4).

- Наборы процессоров могут быть переданы в монопольное использование приложением или группой приложений (команда /usr/sbin/ psrset).

- Многопотоковость демона автомонтирования позволяет одновременно обслуживать несколько запросов на монтирование.

- Пространства имен NIS+ могут быстро копироваться и восстанавливаться средствами NIS+ Backup and Fast Restore.

- Определение порядка вызываемых серверов NIS+ позволяет задавать разный порядок для разных клиентов, балансируя тем самым нагрузку на серверы.

- Поддержка NIS-сервера, встроенная в ОС, облегчает переход с SunOS 4.x на Solaris 2.6.

- Использование дискового кэша CacheFS ускоряет загрузку систем AutoCient и уменьшает нагрузку на сеть.

- В ОС встроены инструменты установки и удаления заплат и ассоциированной документации (команды patchadd и patchrm).

- Набор утилит Isalist для SPARC-систем позволяет выявить поддерживаемые наборы команд и выбрать самый эффективный из них.