Защита и взлом информацииРефераты >> Информатика >> Защита и взлом информации

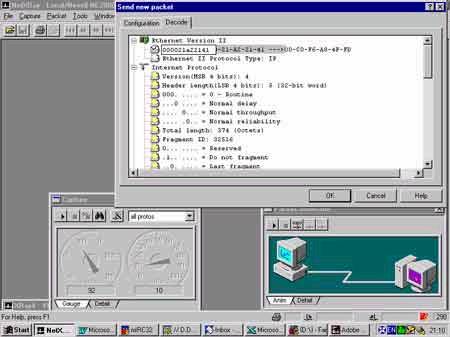

Примечание по интерфейсу: если опция "послать текущий пакет" вызывается из "окна результатов" Capture, пакет отправляется сразу без вызова конструктора пакетов, правда, остается в текущем "буфере на отправку", и впоследствии его можно там подкорректировать.

Если "послать текущий пакет" вызывается из окна Packet Generator'а - автоматически вызывается конструктор пакетов. Будьте внимательны!

Пакеты можно посылать в разных режимах: один клик - один пакет, заданное количество пакетов либо зацикленно.

Дополнительные возможности программы:

- Dashboard – Статистика загруженности сети, точнее той ее части, которая вам видна. Количество пакетов, байт, ошибок всех типов, расчет утилизации.

- Host Table – Отлавливает различные сведения о видимых снифферу хостах и их деятельности (без полного захвата и анализа пакетов)

- Matrix – Практически то же самое, что и Host Table, но представленное немного в другом формате.

- History – Чертит графики и диаграммы по поведению сети в определенный промежуток времени.

- Protocol Distribution – Как следует из названия, ведет статистику по использованию различных протоколов.

- Statistics – Статистика по утилизации и размерам кадров.

- Alarm log – Журнал учета определенных вами событий.

SpyNet. Программа – сниффер.

Программа SpyNet является сниффером и используется для локальных сетей. Как и все снифферы она перехватывает пакеты, проходящие в сети.

После установки SpyNet следует запустить CaptureNet (в пакете SpyNet 2 программы, одна из них сканирует пакеты, а другая всё это контролирует) и начинаем настраивать фильтр траффика (кнопка Modify Filter).

Для настройки используются следующие вкладки:

Layer 2,3 – справа вы увидите таблицу с двумя столбцами, ставим в колонке [Frame] — "IP", а в колонке [Layer 3+] — "TCP".

Pattern Matching – Здесь можно ввести строку для поиска в пакетах, т.е. он будет выдавать вам все пакеты, где содержится указанная строка.

IP Addresses – Здесь устанавливаются IP адреса для сканнирования. В левой и правой вкладках устанавлиются контролируемые адреса, т.е. между какими IP мы будем "вынюхивать" пакеты. Средняя устанавливает направление контроля передачи пакетов (здесь 3 варианта: либо с 1 на 2, со 2 на 1, в обе стороны), если оставить одну из вкладок пустой, а направление пересылки поставить на введенный адрес, то мы будем контролировать весь входящий траффик на указанный хост.

Ports – В правой части появившегося окна находится список стандартных портов, используемых для передачи. Двойной клик перенесет порт в левую часть табицы. Таким образом мы выбираем порты для контроля (допустим pop3[110]).

Все — снифер SpyNet готов к работе. Нажимаем кнопку "Start Capture" и вперед. А теперь рассмотрим работу SpyNet на конкретных примерах:

На приведённой иллюстрации показан пример того, как сообщение ICQ, посланное машиной с IP-адресом 24.28.73.221 cтало достоянием общественности.

На втором скриншоте приведён пример того, как сниффер по захваченному траффику восстановил pop3-сессию с сервером и показал пароль и логин пользователя.

Следует отметить немаловажную особенность процедур декодирования захвата. Возможно даже полностью реконструировать web-страницы, которые посещал пользователь из ethernet-сегмента, в котором работает сниффер, на скриншоте – фрагмент почтового ящика на службе hotmail.

Заключение.

В данной контрольной работе было дано общее представление ПО, относящееся к программам – снифферам, расшифровано само понятие "сниффер", рассмотрены принципы работы сетевых анализаторов. Также вкратце объяснены виды снифферов и "сниффинга", назначение снифферов, их потенциальные возможности, область применения, легальные и нелегальные стороны их использования, и другая информация, необходимая для пользователей подобного программного обеспечения.

Во второй части работы дано описание программ – снифферов на конкретных примерах. Рассмотрены программы: CommView, NetXRay и SpyNet. По своим функциональным возможностям мне больше всего понравилась программа CommView, но это лишь чисто теоретическое предположение, поскольку, не являясь ни хакером, ни системным администратором, также учитывая отсутствие практического опыта по работе с подобным ПО, я вряд ли смогу дать конкретный совет по использованию того или иного сниффера.

Используемая литература.

1. Информация для введения и описания снифферов взята с сайтов:

· http://www.nestor.minsk.by/sr/2000/12/01202.html

· http://netedu.netfirms.com/cgi-bin/new/index.cgi?name=articles&num=51

· http://pomogi.h10.ru/statyi/snif.htm

2. Всю информацию о программе CommView можно найти на сайте:

· http://www.tamos.com

Для русскоязычных пользователей больше подойдет копия этого сайта на русском языке:

· http://www.tamos.ru

3. Информация о программе SpyNet:

· http://hummir.narod.ru/snifer.html

· http://smi.lomo-eltem.ru/p/applications/articles/sniffer.php

4. А про сниффер NetXRay можно прочитать здесь:

· http://www.nestor.minsk.by/sr/2000/12/01202.html